Il tuo negozio online potrebbe attirare più dei tuoi clienti.

Introduzione: e se fosse già troppo tardi?

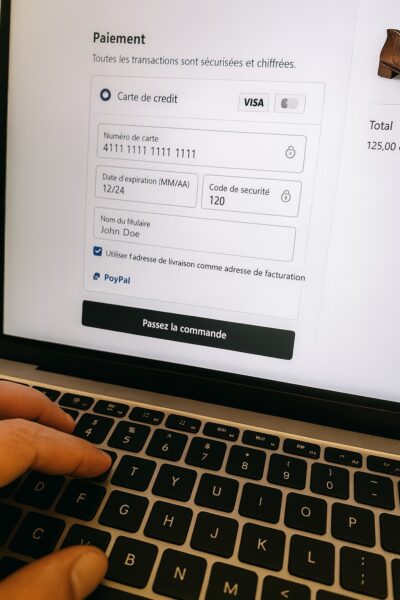

Immagina una scena banale: un cliente inserisce i suoi dati bancari sul tuo sito. Sta per confermare il suo ordine. Ma, senza saperlo, una copia invisibile del suo input sta venendo trasmessa… altrove. A un server situato all'estero. A un gruppo che non conoscerai mai. E tu, commerciante, non hai ancora notato nulla.

Dal 2022, gli attacchi informatici ai siti e-commerce sono esplosi. Che tu usi PrestaShop, WooCommerce, Magento o addirittura Shopify, sei potenzialmente un bersaglio. E i metodi si perfezionano: moduli insidiosi, vulnerabilità sfruttate in poche ore, script indetectable… Il pirata informatico non ha più bisogno di forzare la porta, spesso passa attraverso una finestra lasciata socchiusa.

Ma allora come fanno i pirati? Cosa succede una volta che sono entrati? E soprattutto: è possibile proteggersi efficacemente?

A queste domande risponderemo. Chiaramente. Senza gergo. E con risposte che potrebbero cambiare il tuo modo di vedere la sicurezza.

Come i pirati si introducono nel tuo negozio

I pirati non hanno bisogno di indovinare la tua password. Aspettano semplicemente che tu clicchi dove non dovresti. O che tu installi quel modulo gratuito, utile, ma scaricato da un altro posto che non è la marketplace ufficiale. O che tu ritardi un po' a fare un aggiornamento.

Ecco le principali porte d'ingresso:

- Moduli non ufficiali o obsoleti : la maggior parte degli attacchi recenti sfruttano vulnerabilità nelle estensioni (moduli su PrestaShop, plugin su WooCommerce). Una vulnerabilità non corretta = una porta aperta.

- L'ingegneria sociale : false email di aggiornamento PrestaShop, falsi partner Shopify, offerte allettanti… I pirati mirano all'umano prima del codice.

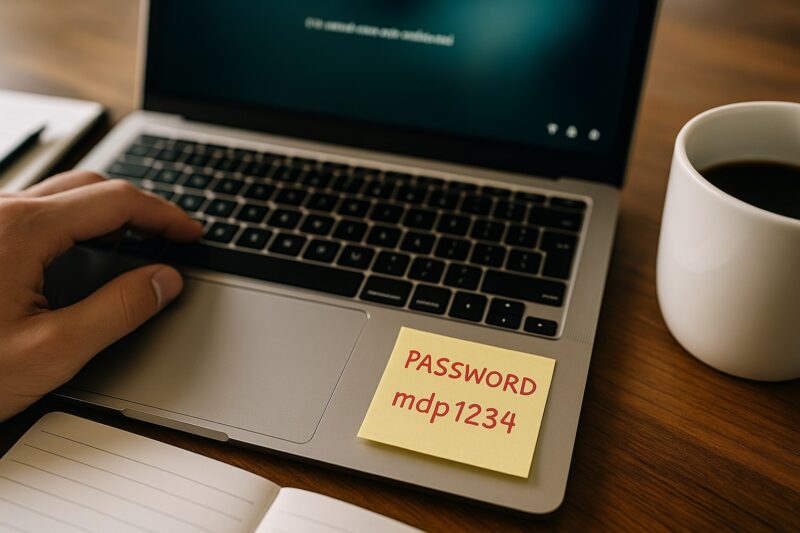

- Gli accessi non controllati : password semplici, account dimenticati, API condivise senza precauzioni, accessi FTP mai revocati…

- Il codice personalizzato : uno sviluppo interno mal gestito può creare la sua propria breccia. Al contrario, uno sviluppatore formato sulla sicurezza saprà anticipare i punti di vulnerabilità e rafforzare la solidità del sito fin dalla sua progettazione.

Alcuni pirati vanno oltre: nel 2024, un attacco su PrestaShop ha permesso a uno script nascosto di recuperare i dati della carta di credito nel momento stesso in cui i clienti li inserivano, sfuggendo ai sistemi di rilevamento abituali. Questo si chiama un “skimmer”: un piccolo pezzo di codice nascosto nella pagina di pagamento, che copia discretamente i dati bancari inseriti dai tuoi clienti.

Ma non c'è bisogno di andare così lontano: 9 volte su 10, il sito era semplicemente mal protetto.

Cosa succede quando il tuo negozio è compromesso

Un sito piratato non è solo un “bug”. È una cascata di conseguenze – pesanti, costose, a volte irreversibili.

- I dati dei tuoi clienti vengono rubati : dati bancari, identificativi, indirizzi… e sei tu a portare la responsabilità legale.

- Il tuo sito diventa un complice : può ospitare uno script che attacca altri siti, o funge da relay per una rete criminale.

- Il tuo negozio viene messo in blacklist dai browser o dai motori di ricerca. Le vendite crollano. Anche la reputazione.

- La rimessa online è lenta e costosa : è necessario fare un audit completo, verificare ogni file, pulire le backdoors, rassicurare i clienti.

- Devi notificare al Garante per la protezione dei dati personali o alle autorità competenti in caso di perdita effettiva di dati personali (obbligo GDPR).

- Infine devi notificare a tutti i clienti interessati dalla perdita. Un'azione obbligatoria, ma anche delicata: può suscitare preoccupazione, offuscare l'immagine del tuo negozio, e indebolire il rapporto di fiducia costruito con i tuoi clienti.

E a volte, il malware ritorna… perché il pirata aveva previsto di tornare. Un semplice ripristino del backup non basta: gli accessi compromessi rimangono validi, i file modificati vengono reiniettati, le vulnerabilità non corrette persistono.

Una volta entrato, il pirata ha spesso copiato l'intero codice del sito, alla ricerca di altre vulnerabilità. Potrebbe aver lasciato diverse porte nascoste – invisibili senza un audit approfondito – che gli permetteranno di tornare più tardi, senza sforzo.

A questo punto, il tuo negozio diventa un bersaglio ricorrente, monitorato, sfruttato, a volte addirittura usato come trampolino per attaccare altri. Finché rimane vulnerabile, diventa un asset redditizio per l'attaccante.

È davvero possibile proteggersi?

Non è necessario adottare misure estreme per proteggersi.

La maggior parte degli attacchi può essere evitata con alcune precauzioni di base e una buona igiene della sicurezza. Si tratta meno di essere invulnerabile che di non rimanere esposto inutilmente.

Se applicate correttamente, queste misure sono spesso sufficienti a scoraggiare i tentativi opportunisti e a bloccare gli scenari più comuni.

Ecco i cinque pilastri di una protezione efficace, adatti ai commercianti, indipendentemente dalla piattaforma.

1. Aggiorna tutto ciò che può essere aggiornato

- Aggiorna il core del CMS, i moduli, ma anche il server, PHP, MySQL.

- Attiva gli aggiornamenti automatici se possibile.

- Elimina i moduli inutilizzati (meno porte ci sono, meglio è).

- Monitora gli avvisi di sicurezza (CERT-IT, bollettini degli editori, Sucuri, ecc.).

2. Proteggi i tuoi accessi

- Password forti, cambiate regolarmente. Aggiungi 2FA se disponibile.

- Non lasciare l'URL dell'admin in “/admin123” o “/backoffice”.

- Dai accessi temporanei e nominativi ai tuoi fornitori.

- Rigenera regolarmente le chiavi API, soprattutto dopo un dubbio.

3. Metti il tuo sito sotto sorveglianza attiva

- Installa un firewall applicativo (WAF) per bloccare le richieste sospette.

→ Esempio: PrestaFence per PrestaShop, Wordfence per WordPress.

- Aggiungi una CSP (Content Security Policy) per limitare gli script autorizzati.

- Utilizza strumenti di scansione di integrità (es. Sucuri, Sansec, eComscan).

- Attiva la sorveglianza client-side con strumenti come Cloudflare Page Shield.

4. Sviluppa in modo sicuro

- Installa solo moduli di fiducia (idealmente dalla marketplace ufficiale).

- Forma i tuoi sviluppatori alle buone pratiche di sicurezza.

- Evita i copia-incolla di codice trovati su forum non verificati.

- Metti in atto una revisione del codice per ogni nuova funzionalità.

5. Prepara un piano di risposta

- Fai backup frequenti, offline se possibile.

- Documenta chi chiamare e cosa fare in caso di incidente.

- Pianifica un audit post-attacco approfondito, non solo una correzione superficiale.

Conclusione: agire prima che sia troppo tardi

Gli attacchi informatici ai negozi e-commerce non sono casi isolati né scenari di fantascienza. Accadono tutti i giorni, spesso in silenzio, perché le vittime preferiscono non parlarne. Per pudore. Per paura di spaventare i loro clienti. Eppure, le conseguenze sono ben reali: perdite finanziarie, reputazione danneggiata, attività paralizzata.

Questi attacchi sono discreti, ma lasciano tracce. E colpiscono senza distinzione, spesso dove meno te lo aspetti.

Abbiamo visto come si introducono. Abbiamo misurato i danni potenziali. Abbiamo identificato i mezzi per proteggerci.

Ma siamo lucidi: mantenere una vigilanza costante, seguire gli avvisi di sicurezza, verificare i moduli, monitorare gli accessi… tutto questo richiede tempo. E competenza.

E se ti facessi accompagnare?

È proprio qui che esperti come 202 e-commerce possono intervenire. Diagnostica iniziale, audit di sicurezza, configurazione del firewall, sorveglianza continua… Sappiamo dove cercare.

Sappiamo cosa correggere. E soprattutto: conosciamo PrestaShop dall'interno.

La sicurezza è come un'assicurazione: speriamo di non averne mai bisogno, ma siamo felici di averla il giorno in cui conta.

Articoli correlati

Incrementare il valore medio del carrello è uno dei modi [...]

L’email marketing è uno strumento di marketing particolarmente efficace in [...]